在当今数字化时代,用户通信授权不仅是保障信息安全与隐私的核心环节,更是构建可信网络生态的基石。实现授权过程的“可信、可知、可追溯”,即确保授权行为本身可靠、用户对授权内容清晰明了、授权全过程可被审计追踪,已成为技术开发与系统集成的关键目标。本文将深入解读实现这一目标的通信授权服务技术及其与信息系统集成的实践路径。

一、 核心目标:可信、可知、可追溯

- 可信 (Trustworthy):指授权过程及结果必须真实、有效、不可篡改。这依赖于强大的身份认证、防抵赖机制以及授权凭证的完整性保护。

- 可知 (Knowable):指授权意图必须明确、透明。用户应清晰知晓自己授权了哪些权限、给谁、用于何种目的、有效期多久,杜绝模糊授权和“霸王条款”。

- 可追溯 (Traceable):指整个授权生命周期的所有关键操作(如申请、同意、使用、变更、撤销)都需留下不可篡改的日志记录,便于事后审计、定责与维权。

二、 关键技术解读

实现上述目标,需要一系列技术的协同支撑:

- 统一身份与细粒度授权管理:

- 统一身份认证:采用多因子认证(MFA)、生物识别、基于数字证书的强身份验证,确保发起授权的主体身份真实可信。

- 细粒度授权策略:超越简单的“是/否”授权,实现基于角色(RBAC)、属性(ABAC)或策略(PBAC)的精细化权限控制。例如,可授权“A应用在接下来24小时内,仅可读取我的通讯录中标签为‘同事’的联系人信息”。

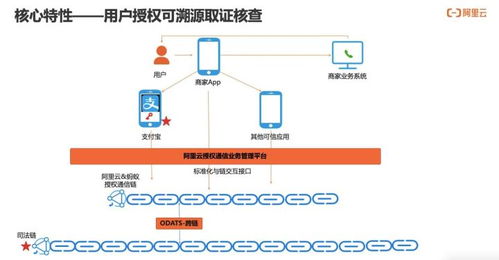

- 区块链与分布式账本技术:

- 为实现“可信”与“可追溯”提供了革命性工具。将授权交易(如授权同意书、权限使用记录)以哈希值形式锚定上链,利用其去中心化、不可篡改、可追溯的特性,确保授权记录的真实性与完整性,防止事后抵赖和伪造。

- 零知识证明与选择性披露:

- 在确保“可知”的同时保护用户隐私。用户可以向服务提供方证明自己拥有某些权限或属性(如“年龄大于18岁”),而无需透露具体出生日期等原始信息,实现数据最小化披露。

- 标准化授权协议与交互框架:

- OAuth 2.0 / OIDC:已成为行业标准的授权与身份认证框架。通过清晰的授权码流程,让用户知情并同意,是实现“可知”的重要交互基础。需注意其自身不提供完整的可追溯性,需结合审计日志。

- 用户主导的身份模型:如基于W3C标准的可验证凭证(VCs)和去中心化标识符(DIDs),让用户真正掌控自己的身份数据和授权,是实现用户端“可知”与“可控”的前沿方向。

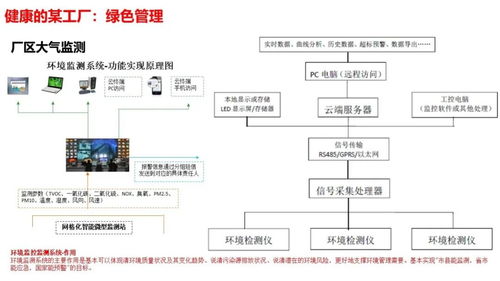

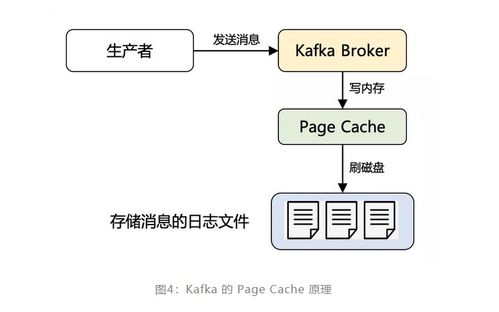

- 全链路审计与日志技术:

- 采用结构化日志标准(如Audit Log),记录每一次授权请求、同意、令牌颁发、API资源访问等事件,并确保日志的完整性(如使用数字签名或链上存证)。结合安全信息与事件管理(SIEM)系统,实现实时监控与事后智能分析,是“可追溯”的运营保障。

三、 信息系统集成服务实践路径

将上述技术转化为企业级可用的服务,需要系统性的集成与设计:

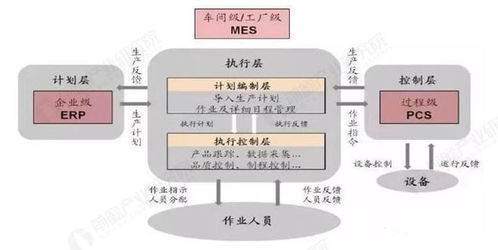

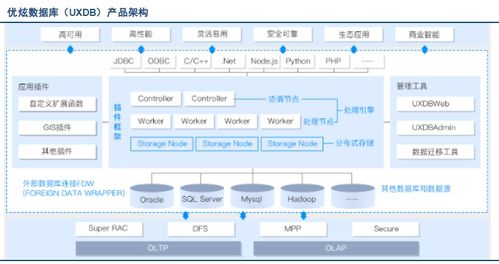

- 架构设计:中心化治理与分布式执行

- 设立统一的通信授权服务中心,作为企业内部的权威策略决策点(PDP)。该中心集成身份管理、策略引擎、审计日志核心模块。

- 在各业务系统(策略执行点PEP)中轻量集成授权SDK或API网关,负责拦截请求并向中心发起权限校验。

- 对于高可信追溯需求,可引入区块链服务作为独立的“审计存证层”,与授权中心对接。

- 集成关键步骤

- 身份打通:首先集成企业身份提供商(IdP),实现员工、客户、合作伙伴等各类用户的统一身份管理。

- 策略统一:梳理各业务系统的权限模型,在授权服务中心定义统一的、可互操作的授权策略语言。

- 协议适配:确保授权服务中心支持OAuth 2.0、SAML等标准协议,方便新旧业务系统平滑接入。

- 审计对接:规范各系统的审计日志格式与输出,并集中采集至SIEM或区块链存证平台。

- 用户体验整合:设计清晰、一致的用户授权同意界面(Consent UI),确保在不同系统中授权体验的“可知”性统一。

- 持续运营与治理

- 权限定期审阅:建立机制,定期让用户或管理员审阅并清理过期、冗余的授权。

- 实时风险监控:基于审计日志,建立异常授权行为检测模型(如短时间内大量授权、非常用地点授权等)。

- 合规性保障:确保整个技术方案与流程满足GDPR、个人信息保护法等法规对“知情同意”和“记录保存”的要求。

###

实现用户通信授权的可信、可知、可追溯,并非单一技术所能及,而是一个融合了身份认证、精细授权、隐私增强技术、区块链与标准化协议的系统工程。通过构建以用户为中心、以策略为驱动、以审计为保障的集成化通信授权服务平台,企业不仅能大幅提升安全与合规水平,更能赢得用户信任,为数字业务的健康发展奠定坚实基石。随着去中心化身份和隐私计算技术的成熟,用户对自身通信授权的掌控将更加自主、安全和智能。